“Tor är fri programvara och ett öppet nätverk som hjälper dig att försvara dig mot en form av nätverksövervakning som hotar personlig frihet och integritet, hemliga affärstransaktioner och relationer samt nationell säkerhet som kallas trafikanalys”, står det skrivet på anonymitetsprogrammets hemsida.

Nätverket utvecklades 2002 av The Tor Project och hette till en början The Onion Router, men är idag mer känt som Tor. Nätverket har sedan starten ökat i popularitet för varje år och är i dag ett givet val för den som vill att sin internetinformation inte ska delas med myndigheter.

Genom att använda Tor ökas ens chanser att inte bli övervakad av till exempel den amerikanska och hårt kritiserade säkerhetsmyndigheten National Security Agency, NSA, som uppdagades med att ha spionerat på medborgare genom att gå in i databaserna hos bland annat Facebook och Apple.

En av de viktigaste funktionerna med Tor är att låta folk som lever i totalitära stater med censur komma åt och sprida information. Det är därför lämpligt att protokoll som tillåter detta släpps igenom. Men exempelvis Bittorenttrafik eller SMTP kan man slippa då dessa ofta missbrukas för att skicka spam.

Så hur fungerar Tor?

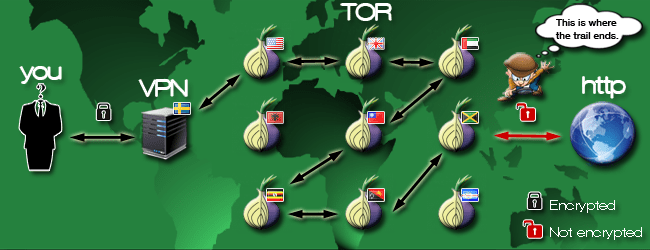

Genom att lägga om rutten när man till exempel skickar ett meddelande till att gå genom flera servrar kan man hålla sig anonym på Internet.

Vad man däremot inte får per automatik är kryptering för det sista steget i kommunikationen, det från den utgående Tor-noden, en server i Tor-nätverket, till mottagaren. Därför är det lämpligt att också kryptera meddelanden innan de ska skickas in i Tor-nätverket. På så sätt skyddas meddelandets information. Detta kan göras genom att exempelvis kryptera filer eller e-post med GnuPG och för själva förvaringen av filer på en dator eller t.ex. ett USB-minne kan programmet Truecrypt användas. Både dessa programvaror är öppen källkod.

Säkerheten i Tor-nätverket ökar dock ju fler som är anslutna. Desto fler användare, desto svårare att spåra enskilda användare i nätverket.

Hur installerar och använder jag Tor?

Tor finns både för operativsystemen Windows, GNU/Linux och Mac. Du laddar ned och installerar Tor-klienten här. Tor erbjuder Browser Bundle – ett surfpaket med en särskilt säker konfigurerad webbläsare som bl.a inaktiverar Javascript etc. Denna är förkonfigurerad för att använda Tor och har en indikator som visar att din anslutning är säker.

Du kan också få andra program att använda den säkrare Tor-anslutningen. Du anger då i respektive program som du vill skall kommunicera genom Tor att ansluta genom Proxy – SOCKS. Oftast skall du ange 127.0.0.1 (localhost) i adressfältet samt 9050 som portnummer.

Du som känner att du vill bidra till rätten och möjligheten att vara anonym på nätet kan konfigurera programmet så att du själv blir en nod i nätverket. Andra användare tillåts då passera genom din dator. Det är enligt denna solidaritetsprincip som nätverkets byggts upp.

Tyvärr saknas det inte exempel på hur myndigheter har försökt ge sig på slutnoder, alltså användare som bara upplåtit sin bandbredd till nätverket. Principen kan anses rättsvidrig, men är en realitet i flera länder.

Det skall betonas att det inte är någon garanti att man inte kan spåras trots att man använder Tor. Din dator kan sedan tidigare vara kapad, en trojan kan ha tagit sig in. Du kan också råka använda fel inställningar eller inte ha konfigurerat det program som du vill skall kommunicera Tor korrekt så att sårbarheten ökar. Är du osäker gör specifika sökningar på Internet för att täppa till brister i användningen.

Läs mer:

Tors webbplats

Läs om om Tor på Wikipedia

Läs IDG:s omfattande guide till Tor

Fakta:

Tor är en implementering av onion routing i fri mjukvara — ett slags anonymitetstjänst som ger sina användare möjlighet att kommunicera anonymt över Internet.

Projektet sponsrades till en början av US Naval Research Laboratory, men blev ett Electronic Frontier Foundation-projekt under 2004. EFF stöttade Tor finansiellt till november 2005, och står än idag för webhosting för projektet.

Källa: Wikipedia